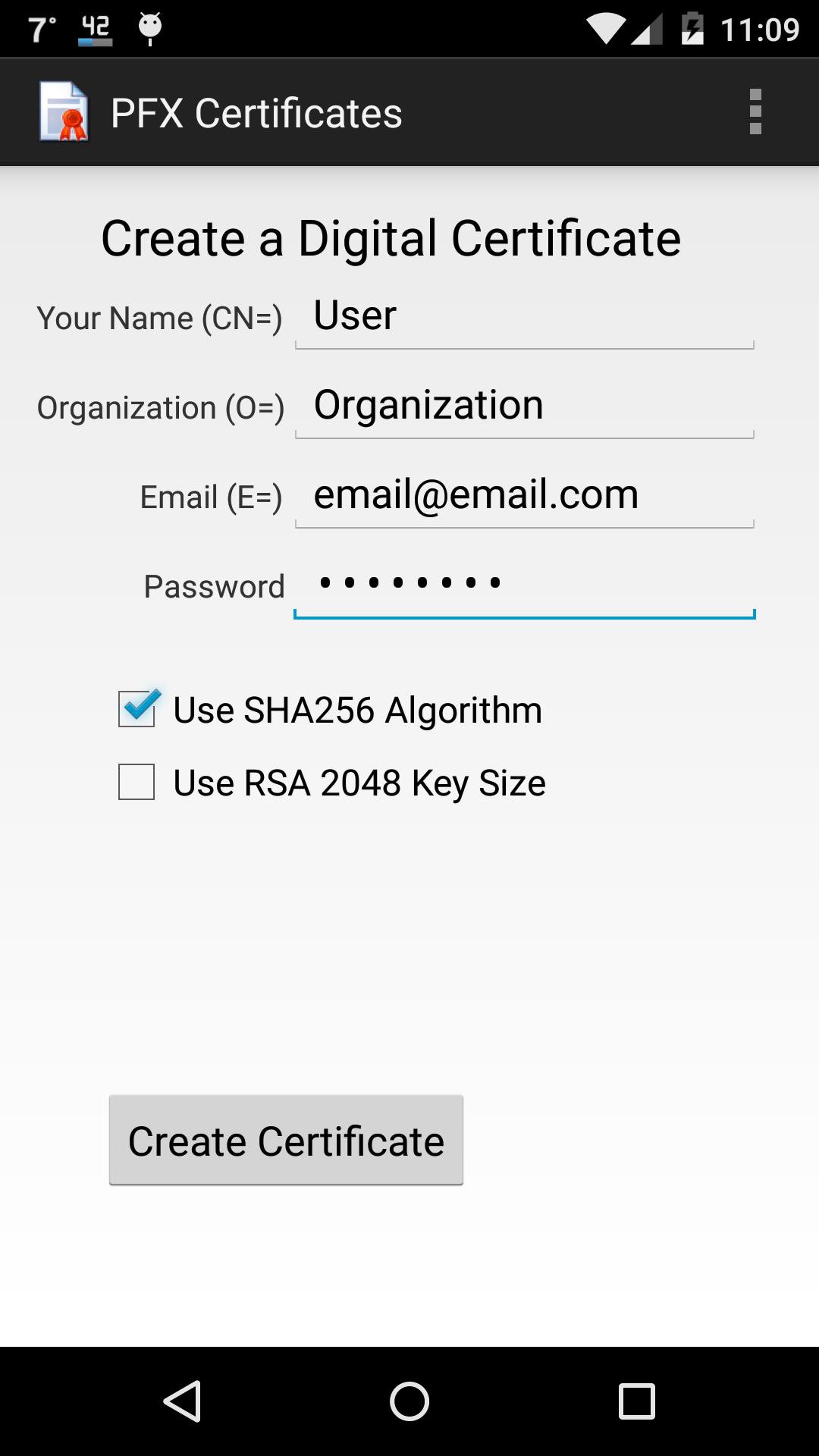

Diese Anwendung kann verwendet werden, um PFX -digitale Zertifikate zu erstellen.

Diese Anwendung kann verwendet werden, um X.509 PFX Certificates zu generieren.

Zertifikate bieten die Grundlage für eine öffentliche Schlüsselinfrastruktur (PKI). Dies sind elektronische Anmeldeinformationen, die von einer Zertifizierungsbehörde (CA) ausgestellt wurden und mit einem öffentlichen und privaten Schlüsselpaar verbunden sind.

In einem digitalen Zertifikat von X.509 Version 3 können die folgenden wichtigen Zertifikatsverlängerungen vorliegen:

Schlüsselnutzung. Ein CA, ein Benutzer, ein Computer, ein Netzwerkgerät oder ein Dienst können mehr als ein Zertifikat haben. Die wichtigste Verwendungsverlängerung definiert die Sicherheitsdienste, für die ein Zertifikat verwendet werden kann. Die Optionen können in einer beliebigen Kombination verwendet werden und können Folgendes enthalten:

- Digitale Signatur. Der öffentliche Schlüssel kann verwendet werden, um Signaturen zu überprüfen. Dieser Schlüssel wird auch für die Client-Authentifizierung und die Validierung von Datenoriginen verwendet.

- Nicht-Repudiation. Der öffentliche Schlüssel kann verwendet werden, um die Identität des Unterzeichners zu validieren und einen Unterzeichner daran zu hindern, dass er/sie ein Paket unterschrieben hat.

- Datenabbau. Der öffentliche Schlüssel kann verwendet werden, um Daten direkt zu verschlüsseln, anstatt einen symmetrischen Schlüssel für die Datenverschlüsselung auszutauschen.

Verbessertes Schlüsselverbrauch. Diese Erweiterung gibt an, wie der öffentliche Schlüssel eines Zertifikats verwendet werden kann. Die erweiterte Erweiterung der Schlüsselnutzung liefert zusätzliche Informationen über die allgemeinen Zwecke hinaus, die in der Schlüsselverwendungserweiterung definiert sind. Beispielsweise existieren OIDs für die Client-Authentifizierung (1.3.6.1.5.5.7.3.2), die Serverauthentifizierung (1.3.6.1.5.7.3.1) und sichere E-Mail (1.3.6.1.5.5.7.7.4). Wenn ein Zertifikat an eine Anwendung präsentiert wird, kann eine Anwendung eine erweiterte Schlüsselnutzung für diese Anwendung spezifisch erfordern.

January 22, 2026

January 22, 2026

January 22, 2026

January 21, 2026

January 21, 2026

January 21, 2026

January 20, 2026

January 20, 2026

January 20, 2026

January 19, 2026